新たに発見されたmacOS High Sierraの脆弱性により、個人データが危険にさらされる可能性があります! 開発者のLemi Orhan Erginは、Apple Supportに公開して、彼が発見した脆弱性について質問しました。彼が発見した脆弱性では、macOSマシンに物理的にアクセスできる人は、管理者の資格情報を必要とせずに、システム上の個人ファイルにアクセスして変更することができます。

ゲストのユーザーアカウントへのアクセスを無効にしていない、またはルートパスワードを変更していないユーザー(ほとんどのユーザー)は、この脆弱性に対し、アップルの公式修正がリリースされるまで、下記の方法で設定変更を行う必要があります。

1つは、ゲストアカウントへのアクセスを無効にすることです。これにより、攻撃者がシステム設定に入り込んで変更することをより困難にできる可能性があります。

2つ目は、システムのルートパスワードを変更することです。これにより、脆弱性を完全に止めることができます。 ただし、Appleが修正をリリースしたときに、ルートパスワードを再度変更する必要があるかもしれないことに注意してください。

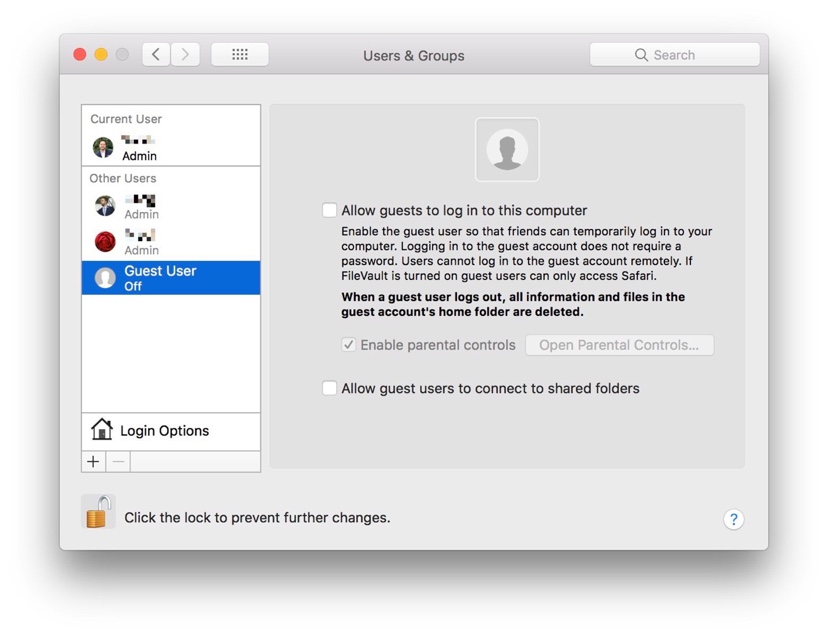

macOS High Sierraでゲストユーザを無効にする

-

システム環境設定を起動する

-

ユーザーとグループを選択

-

ゲストユーザを選択

-

ゲストがこのコンピュータにログインするのを許可しない

macOSゲストユーザを無効にする

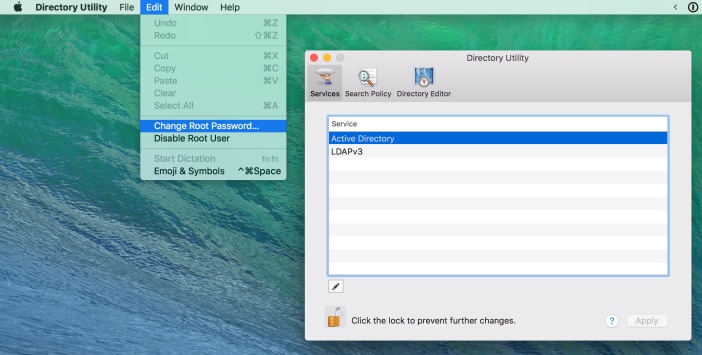

macOSでのrootパスワードの変更

-

システム環境設定を起動する

-

ユーザーとグループを選択

-

ログインオプションを選択

-

ネットワークアカウントサーバーの横の[Join]を選択します。

-

Open Directory Utilityを選択します。

-

ロックをクリックし、パスワードを入力して変更を加えます

-

「ディレクトリユーティリティ」のメニューバーで、「ルートパスワードを変更」を選択します。

-

|強力でユニークなパスワードを作成する

昨年の8月、Appleはセキュリティ専門家に最初のiOSバグバウンティプログラムを発表しました。このプログラムは、アップルのモバイルオペレーティングシステム内に脆弱性を発見した場合、セキュリティ研究者へ報酬を支払うものです。

支払い額は$ 200,000に達する可能性がありますが、今年初めの報告書では、研究者が実際にバグ発見を発見した場合、他社にさらに高値で売却し、多くのお金を稼ぐ可能性もあります。 Twitterを介して、今日のmacOSの脆弱性の問題は、認識を素早く広げるのに役立ちました。

Appleはこの脆弱性についてAppleに連絡し、正式な解決策が予想されるときに対応の発表があります。今のところ、この脆弱性はmacOS High Sierraの出荷版と開発者版とパブリックベータ版の両方に存在します。