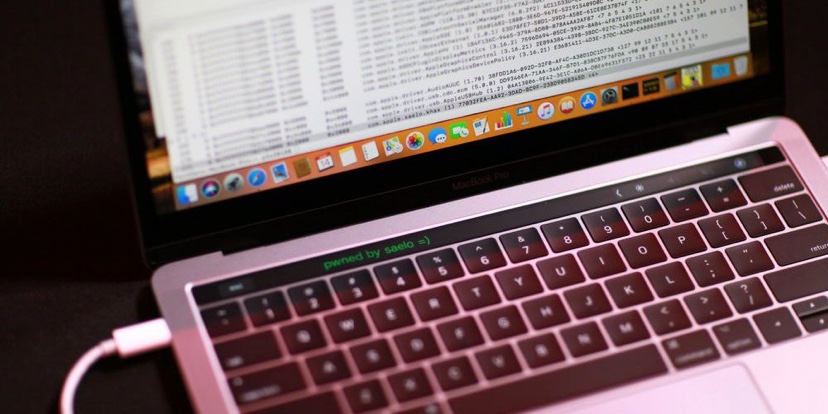

セキュリティ研究者はSafariの脆弱性を悪用して、MacBook ProのTouch Barを制御することに成功しました。 SamuelGroßは、今年のPwn2Ownハッキングカンファレンスの初日にこの悪用を実演しまています。

Safariハックはタッチバーの制御を可能に!

1日目の最後の試みはmacOSカーネルEoPを使ってApple SafariをターゲットにしたphoenhexのSamuelGroß(5aelo)でした。昨年のこのチームの悪用方法にはタッチバーコンポーネントが関わっていましたが、今年も同じくタッチバーコンポーネントで狙っています。

彼は、ブラウザのJIT最適化バグ、サンドボックスを逃れるためのmacOSロジックバグ、そして最終的にカーネル拡張を使ってコードを実行してApple Safariを動かすカーネルを上書きして成功しました。この成功により、彼に6万5千ドル、Pwnのマスターに6ポイントが与えられた。去年と同じように、彼らは、昨年同様、完了後にジョークでタッチバーにメッセージを残しています。

この悪用された方法については、アップルは主要なセキュリティ脆弱性に対するタイムリーな対応と、定期的なアップデートでの軽微なパッチのパッチ適用の実績があるので、今後のmacOSアップデートで修正されると予測されます。

これとは別に、Check Point ResearchはMac版のGoogle Chromeリモートデスクトップアプリケーションに深刻なバグを発見しました。これにより、誰かがパスワードを要求せずに管理者または他のユーザーアカウントにアクセスできるようになるといいます。

発生しそうな問題は、macOSマシンにリモートで接続するローカルユーザーが 'ゲスト'のデスクトップを使えるようになることです。しかし、これはリモートマシンに表示されますが、ローカルマシン(Chrome拡張機能)は、パスワードを入力することなく、システム上の管理者である他のアクティブユーザーセッションのデスクトップを使うことができます。

CPRは1月にGoogleにこのバグを報告したと述べているが、Googleは「ログイン画面はセキュリティ上の境界ではない」とコメントし、修正するつもりはないとしている。