ラップトップやパスポートなどの貴重で高価なものをホテルの部屋に置くことが多い人は注意が必要です。ホテルルームは、マスターキーを持っているスタッフだけでなく、マスターキーをハッキングした外部者でもロックを解除することができます。

ハッカーは、一般的で広く使用されている電子ロックシステムにある、重大な設計上の脆弱性を利用して、施設内のすべてのロックルームのロックを解除し、世界各地の数百万のホテルルームに侵入することが可能なようです。

ハッカーは数百万のホテルの部屋を解錠する「マスターキー」を開発

この脆弱性は、世界最大のロックメーカーで166カ国の42,000以上の施設に導入されて いる、VingCardが採用したAssa AbloyのシステムVisionで発見されました。F-Secureの研究者Tomi TuominenとTimo Hirvonenは何千時間も研究のすえ、VingCardデジタルロック技術を使ってドアを開けたり、ホテルの部屋に入ることのできるマスターキーの開発に成功しました。

ホテルマスターキーハッキング

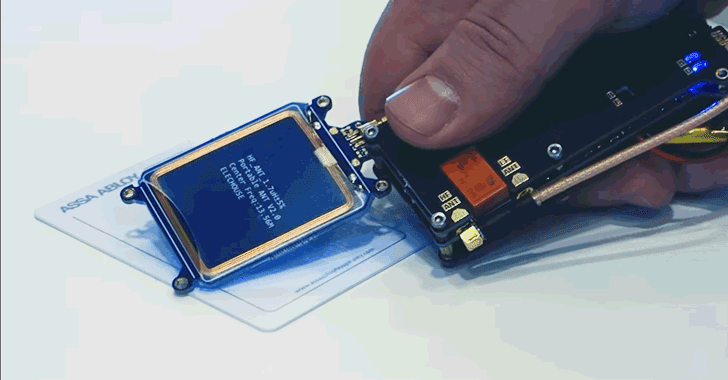

ビジョンシステムで保護された部屋にアクセスするためのマスターキーを作成するには、電子キーカードを取得する必要があります。既存の、または有効期限切れの電子キーカードを利用することができます。

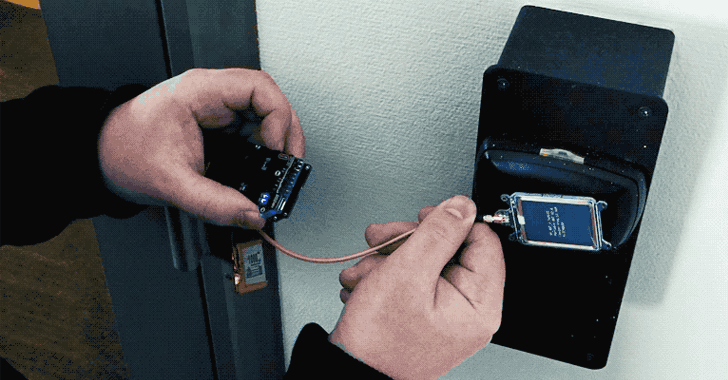

電子キー(RFIDまたは磁気ストライプ)を入手するために、攻撃者は、ホテルのゲストまたはポケットにキーカードをいれている従業員の近くに立ち、プログラミングデバイスをつかってデータを遠隔で読み取ります。

カスタマイズされたデバイス(実際にはRFIDリーダ/ライタ)はターゲットロックの近くにおいて、1分以内に異なるキーを試行し、マスタキーを見つけてドアのロックを解除することができます。

ここでは、このカスタマイズされたデバイスをマスターキーとして使用して、施設内のドアを開くか、マスターキーをキーカードに書きこみそのカードをマスターカードとして使用することができます。完了したら、マスターキーを使用してホテル内のどの部屋にもアクセスできるようになります。

研究者は、実際のハッキングを示すビデオデモンストレーションも提供しています。

研究者は2017年4月にAssa Abloyに調査結果を報告し、昨年、両者は協力してキースペース全体の効果的なランダム化を含む解決方法を開発しました。

Assa Abloyは、2018年2月にシステムのソフトウェア修正をリリースし、影響を受けた施設でアップデートを実施しました。

F-Secureはまだハックの技術的詳細を完全に公開していません。また、実際にこの手段が悪用されたという証拠はないですが、ホテルに対するサイバー攻撃は驚くべきことではないようです。

約1年前、トランスアンサーウェアがホテルのITシステムを襲い、数百人のゲスト情報を入手した後、ハッカーたちは、オーストリアのホテルにBitcoinの身代金を要求する問題が発生していました。