セキュリティ研究者は、EOSブロックチェーンプラットフォームに新しい脆弱性を発見しました。その1つは、リモートハッカーが重要なブロックチェーンベースのアプリケーションを実行しているノードサーバーを完全に制御できるようになってしまうようです。

EOSは、「Blockchain 3.0」として知られているオープンソースのスマートコントラクトプラットフォームで、開発者はEthereumのようにブロックチェーンインフラストラクチャで分散アプリケーションを構築できます。

ブロックチェーンベースのEOSスマート契約システムで発見された重要なRCEの欠陥

VulcanチームのQihoo 360-Yuki ChenとCore security teamのZhiniang Pengの中国のセキュリティ研究者によって発見されたこの脆弱性は、ノードサーバーが契約を解析するために使用するバッファオーバーアウトライトの不具合になります。

ターゲットノード上でリモートコード実行を実現するために、攻撃者はWebAssemblyで作成されたWASMファイル(スマートコントラクト)をサーバーにアップロードします。

脆弱なプロセスパーサーがWASMファイルを読み取ると、悪意のあるペイロードがノードで実行され、トランザクション情報を収集してブロックにまとめるEOSネットワークサーバーのスーパーノードを制御できます。

WASMモジュールのインスタンスのWASMメモリー・バッファーを上書きすることができてしまうと、本日公開されたブログの投稿では説明されています。

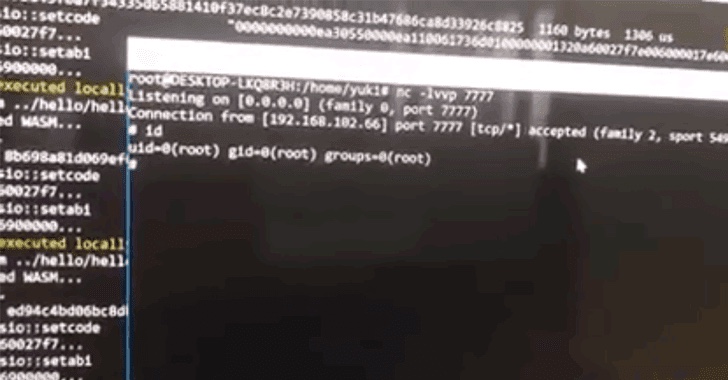

悪意のあるWASMコードの助けを借りて、最終的にnodeosプロセスで任意のメモリの読み書きを行い、64ビットOS上のDEP / ASLRなどの一般的な悪用緩和手法を回避します。シェルと接続して攻撃者に戻ってきます。

攻撃者がスーパーノードを制御できるようになると、最終的には「悪意のある契約を新しいブロックに詰め込み、EOSネットワークのすべてのノードをさらに制御する」ことができます。

スーパーノードシステムの制御が可能であるため、攻撃者は仮想通貨取引の制御、EOSネットワークに参加する交換デジタル通貨、ウォレットに格納されているユーザーのキー、主要なユーザー・プロファイル、プライバシー・データなどが含まれます。

「さらに、EOSネットワークのノードをボットネットのメンバーにして、サイバー攻撃を起こすか、無料でマイニング可能な鉱夫になることができ、他のデジタル通貨を掘り起こすことができる」と研究者らはTHNに語った。

研究者は、この脆弱性を再現する方法を詳述し、コンセプトの証明と、ブログの投稿で見ることができるビデオのデモンストレーションも公開しました。

360Vulcanの研究者が実証したエクスプロイトは、悪意のある契約を実行しているスーパーノードを完全に制御するために、複数のデフォルトセキュリティ緩和策を回避することができてしまっています。

その脆弱性をEOSプロジェクトの保守担当者に報告し、すでにGitHubで問題を修正したようです。

ブロックチェーンネットワークとデジタル通貨システムでは、ノード、デジタルウォレット、マイニングプール、スマートコントラクトに多数の攻撃対象が存在しています。

360セキュリティチームは以前、複数の関連する高リスクの脆弱性を発見し、研究者らは、新しいタイプの脆弱性が、EOSだけでなく、他のタイプのBlockchainプラットフォームや仮想通貨アプリケーションにも影響を与えると考えています。

![VPS・ホスティング用プラットフォーム [WHMCS]](https://www.amw.jp/wp-content/uploads/2017/03/c3a43746-s-150x150.png)